Opnsense Spamhaus (E)DROP konfigurieren

Das Spamhaus leitet nicht weiter und erstellt keine Peer-Listen.

Source : https://www.spamhaus.org/drop/

Für diese Vorgehensweise werden wir die Alias-Funktion und eine Firewall-Blockregel verwenden. Die Listen für dieses Beispiel befinden sich hier:

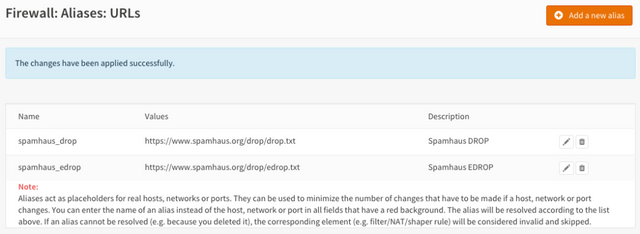

Schritt 1 - Erstellen Sie einen Alias für Spamhaus

Gehen Sie zu Firewall ‣ Aliases ‣ All und klicken Sie auf die Schaltfläche Add a new alias in der oberen rechten Ecke des Formulars.

Geben Sie die folgenden Daten ein:

| Name | spamhaus_edrop | Name unseres Alias |

| Description | Spamhaus EDROP | Frei wählbare Beschreibung |

| Type | URL Table (IPs) | URL type |

| Host(s) | https://www.spamhaus.org/drop/edrop.txt | Erweitert Keine Route oder Peer List |

Stellen Sie die Aktualisierungsfrequenz für jeden Tag auf 1 ein. Drücken Sie auf Speichern und dann auf Änderungen übernehmen.

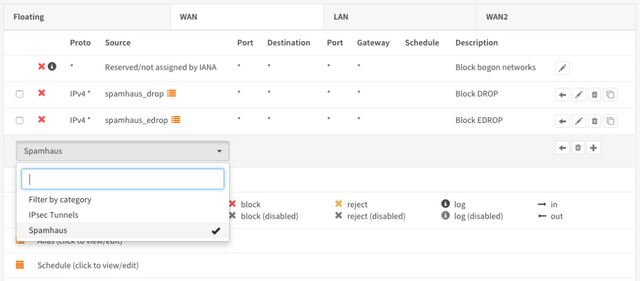

Schritt 2 - Firewall regelt eingehenden Datenverkehr

Wir werden eingehende Verbindungen und ausgehende Verbindungen für die Dropdownlisten blockieren. Dazu beginnen wir mit dem eingehenden Datenverkehr auf der WAN-Schnittstelle. Gehen Sie zu Firewall ‣ Rules Wählen Sie die Registerkarte WAN und drücken Sie das + Symbol in der unteren rechten Ecke.

Geben Sie die folgende Konfiguration ein und lassen Sie alle anderen Parameter auf Standardwerten:

| Action | Block | Choose block to drop the incoming traffic |

| Interface | WAN | Should be the default value |

| TCP/IP Version | IPv4 | For our example we use IPv4 |

| Source | spamhaus_drop | Our alias for the DROP list |

| Category | Spamhaus | Freely chosen Category |

| Description | Block DROP | Freely chosen description |

Speichern und wiederholen Sie diese Aktion für die EDROP-Liste:

| Action | Block | Choose block to drop the incoming traffic |

| Interface | WAN | Should be the default value |

| TCP/IP Version | IPv4 | For our example we use IPv4 |

| Source | spamhaus_edrop | Our alias for the DROP list |

| Category | Spamhaus | Freely chosen Category |

| Description | Block EDROP | Freely chosen description |

Speichern

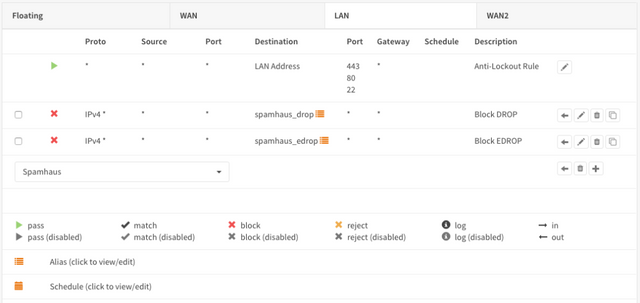

Schritt 3 - Firewall schließt ausgehenden Datenverkehr aus,

Gleiches gilt nun für den ausgehenden Datenverkehr auf der LAN-Schnittstelle. Gehen Sie zu Firewall ‣ Rules Wählen Sie die Registerkarte LAN und drücken Sie das + Symbol in der unteren rechten Ecke.

| Action | Block | Choose block to drop the incoming traffic |

| Interface | LAN | Should be the default value |

| TCP/IP Version | IPv4 | For our example we use IPv4 |

| Destination | spamhaus_drop | Our alias for the DROP list |

| Category | Spamhaus | Freely chosen Category |

| Description | Block DROP | Freely chosen description |

Speichern Sie die EDROP-Liste und fügen Sie sie hinzu:

| Action | Block | Choose block to drop the incoming traffic |

| Interface | LAN | Should be the default value |

| TCP/IP Version | IPv4 | For our example we use IPv4 |

| Destination | spamhaus_edrop | Our alias for the DROP list |

| Category | Spamhaus | Freely chosen Category |

| Description | Block EDROP | Freely chosen description |

Speichern und Übernehmen von Änderungen

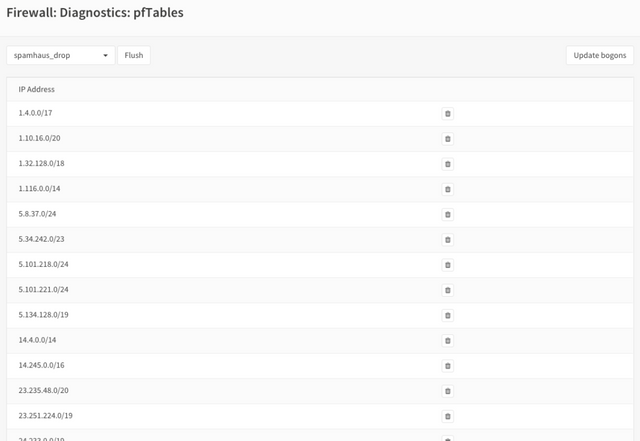

pf-Tabellen überprüfen

Um die IP-Adressen aufzulisten, die sich derzeit in den Listen DROP und EDROP befinden, gehen Sie zu Firewall ‣ Diagnostics ‣ pfTables und wählen Sie die Liste, die Sie sehen möchten:

Source : https://it-steinfurt.de