Crypto Academy / Season 3 / Week 2 - Homework Post for @pelon53 / Hash y Criptografía

Imagen by @pelon53

1. Explique ¿Qué significa la resistencia a la colisión? Y ¿Qué significa resistencia a la preimagen?

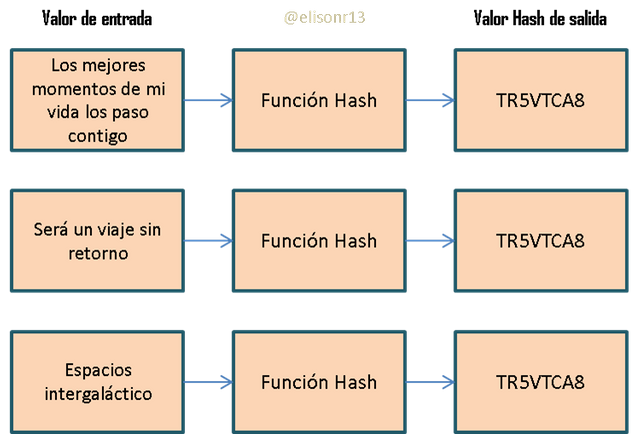

Sobre la Colisión. Cuando dos o más “funciones hash” tienen diferentes “valores de entrada” pero el mismo “valor de salida” se produce una colisión. Ejemplo:

Pueden ocurrir este tipo de colisiones cuando hay “errores en los algoritmos”, es decir, durante el proceso de conversión de “los valores de entrada” en “un valor de salida”, quizás algo salió mal. Existen aplicaciones especiales que se aseguran de no arrojar “valores Hash de salida idénticos” denominados “Hashing perfectos”.

Sobre el ataque a la preimagen. El “Ataque a la preimagen” es el proceso de “encontrar un valor específico dentro de un Hash” que colisiona con otro Hash.

Resistencia a la preimagen: respecto al ataque a la preimagen, las funciones Hash están diseñadas para no permitir que computacionalmente un tercero conozca un “valor de entrada” oculto tras un “valor Hash de salida”. Esa resistencia que ponen las funciones Hash a revelar sus entradas, es denominada: “Resistencia a la preimagen”.

Sobre el ataque de colisiones. Cuando queremos “encontrar dos valores específicos en dos Hashes que colisionan”, se denomina “Ataque de colisiones”.

Resistencia a la colisión: Puede ser una “Resistencia débil” si es computacionalmente “fácil encontrar uno o más valores en dos funciones Hash que colisionan”. Puede ser una “Resistencia fuerte” si es computacionalmente “difícil encontrar uno o más valores en dos funciones Hash que colisionan”.

2. Use tronscan y etherscan para verificar el hash del último bloque y el hash de esa transacción. Se requiere capture de pantalla para su comprobación.

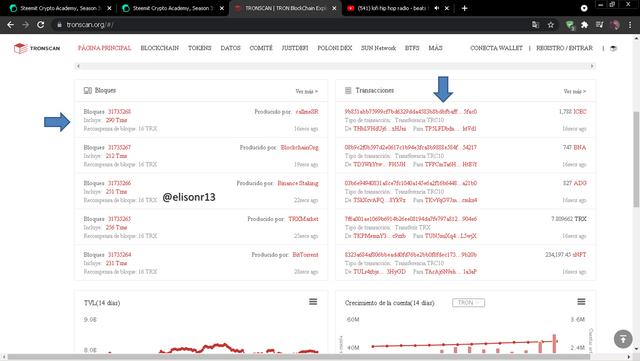

TRONSCAN

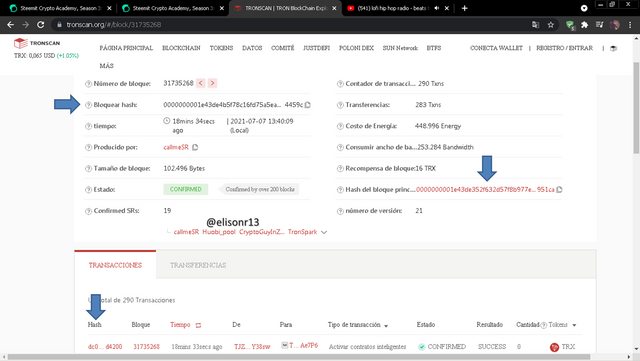

En la pantalla inicial de tronscan podemos apreciar un apartado especial para los bloques, en el cual, se reflejan cronológicamente ordenados uno a uno, cuantificando así sus operaciones y describiéndolas detalladamente. 31735268, es el último bloque que se ha generado para la hora de mi búsqueda de Hashes.

Al darle un pinchazo al link del bloque, se abre una pestaña que nos muestra detalladamente la descripción del mismo. Es allí donde se reflejan varios Hashes: El Hash que bloquea el bloque, el Hash matriz y debajo, los hashes que corresponden a las transacciones que hay dentro del bloque.

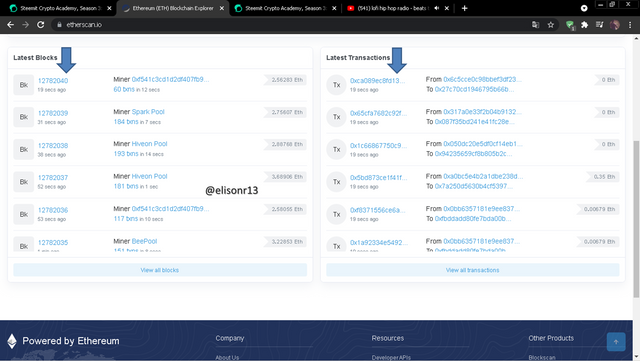

ETHERSCAN

En la pantalla inicial de etherscan también se apreciar un apartado especial para los bloques; se reflejan cronológicamente, cuantificando del mismo modo las operaciones y describiéndolas. 12782040, es el último bloque que se ha generado para la hora de mi búsqueda en etherscan.

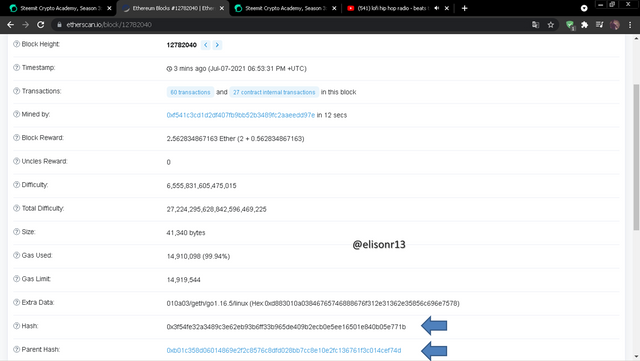

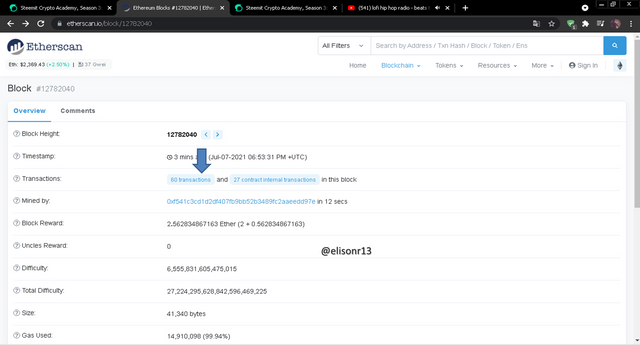

Al hacer click en un bloque, se abre una pestaña que nos muestra detalladamente la descripción del mismo. Entre otras cosas, se reflejan un par de Hashes: El Hash del bloque y el Parent Hash.

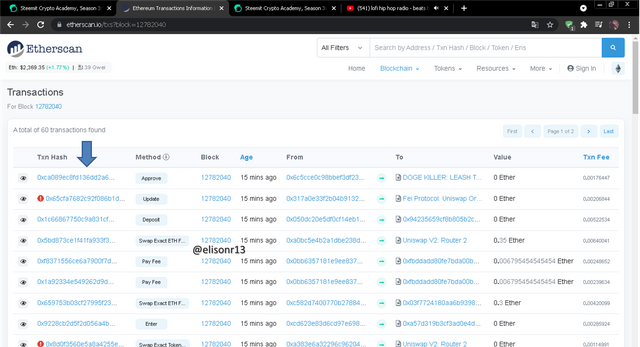

Los hashes que corresponden a las transacciones que hay dentro del bloque se encuentran clicando en la sección de “transacciones”.

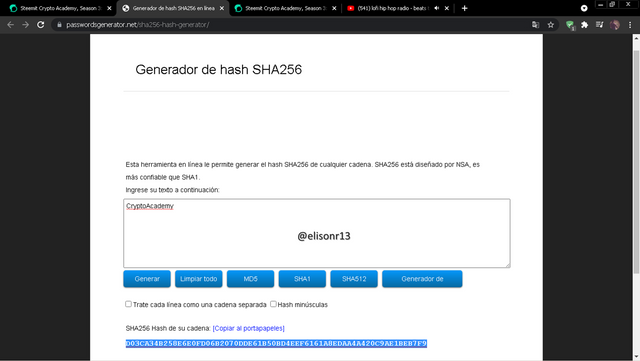

3. Genere el hash usando SHA-256, de la palabra CryptoAcademy y de cryptoacademy. Se requiere capture de pantalla. ¿Observa alguna diferencia entre ambas palabras? Explique.

CryptoAcademy

Hash: D03CA34B258E6E0FD06B2070DDE61B50BD4EEF6161A8EDAA4A420C9AE1BEB7F9

cryptoacademy

Hash: 0592F5DD27DC72E675B2AB9C77487A69FAAF84196597FA052EC099C18EE7C4C5

.png)

Las palabras son exactamente las mismas; no obstante, una difiere de la otra en el empleo de mayúsculas y minúsculas, es la diferencia más evidente. Han resultado dos Hashes. Ambos Hashes tienen sesenta y cuatro dígitos, conformados por letras mayúsculas y números; sin embargo, cada Hash alfanumérico tiene distintos dígitos: cuando el perteneciente a la palabra “CryptoAcademy” comienza con “D” y termina en “9”, el perteneciente a la palabra “cryptoacademy” comienza con “0” y termina en “5”. También el resto de los dígitos en estos Hashes son diferentes.

4. En sus propias palabras explique la diferencia entre el hash y la criptografía.

Esta es una diferencia relevante entre “Hash” y “Criptografía”. En un ecosistema Blockchain, la criptografía sigue un mecanismo algorítmico de seguridad muy similar al de los hashes; sin embargo, son reconocidas las criptografías por utilizar métodos de permisión de acceso por medio de claves, lo que se denomina “Criptografía simétrica” o “criptografía de clave privada”.

También está “la criptografía asimétrica”, que usa otras claves además de la privada, por ejemplo la clave pública, que puede ser compartida con un tercero sin comprometer esa información confidencial o “el mensaje” que guarda el propietario. A todo esto, los hashes tienen la particularidad de no permitir el acceso de nadie más a la información confidencial que se maneja, es decir, a los “Valores de entrada” o “el mensaje”. No hay claves ni permisos especiales.

Ciertamente ambos métodos de seguridad están cifrando una información que no conviene revelar a nadie más. Aunque por una parte operan más cerca de los usuarios las clases criptográficas, los hashes también están allí, detrás del telón, haciendo funcionar de forma confidencial y anónima todo bloque que conforma un todo en el ecosistema Blockchain.

Bibliography:

Steemit Crypto Academy, S…

Colisión (hash)

Ataque de preimagen

tronscan.org

etherscan.io

SHA-256

An activity carried out to participate in the Crypto Academy. Crypto Academy / Season 3 / Week 2 - Homework Post for @pelon53 / Hash y Criptografía.