Meltdown et Spectre : Les failles de sécurité enfin dévoilé !

Révélé par en grande pompe par la team de sécurité interne à Google : Project Zero, Meltdown et Spectre font désormais la une de tous les médias internationaux. En cause, deux failles de sécurité majeurs qui ne concernent pas, une fois n'est pas coutume, l'univers du software mais bel et bien celui du matériel. Jusqu'à présent, nous pensions être à l'abri de ce genre d'erreur. Cependant, nous devons nous rendre à l'évidence que l'ensemble des processeurs mis à la disposition du marché du grand public, mais aussi des professionnels, sont impacté par ce danger potentiel qui risque de générer des dommages sans précédent. Car oui, Intel, AMD ainsi que ARM sont tous trois concernés par cette découverte sans précédente, sans que cela n'est été endigué depuis plus de 15 ans ! Allons nous tout droit vers une catastrophe à l'échelle planétaire ? Par le biais de cet article, je vais tacher de répondre à cette question et de vous exposer la gravité de la situation qui impactera, sans nul doute, l'intégrité de chacun d'entres nous.

D'une ampleur cataclysmique !

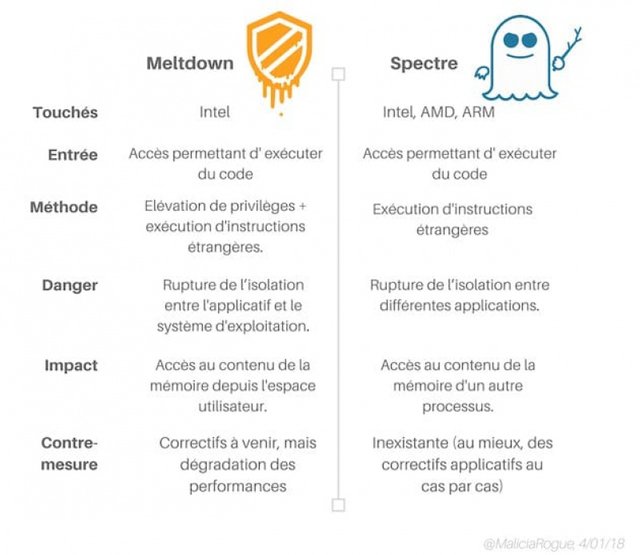

Découvert en premier, Meltdown est une faille de sécurité qui concerne essentiellement les processeurs Intel équipant la majorité du marché PC et l'intégralité des ordinateurs Apple. Situé dans le microcode du CPU (firmware régissant le fonctionnement de celui ci), Meltdown utilise la faculté de ce micro-os qui a pour rôle de lire la mémoire réservée au Kernel de votre système d'exploitation. En détournant le fonctionnement de celui ci, de manière assez aisée par le lancement d'un simple script, l'utilisateur peu scrupuleux peut consulter à sa convenance, l'intégralité de la mémoire cache du processeur. Récoltant ainsi toutes les informations retenus et géré par le processeur. Tels que les applications exécutés mais aussi les frappes effectués de manière instantanée. Vous avez bien compris, il est ainsi possible de récupérer à la volée, mots de passe et autres informations personnelles...

Le second, n'épargne aucun chipset du marché, puisqu'il existe dans tous les processeurs conçus jusqu'à ce jour. Similaire à son prédécesseur, Spectre peut réaliser les mêmes prouesses, soit l'accès aux données en mémoire, à l'aide de l'utilisation de Java Script. Passoire universel, Spectre présente un atout de taille qui fait tout l’intérêt pour les hackers : Celui de ne posséder aucun recours contre cet état de fait. Rien ne peux empêcher, ni prémunir une attaque par l'utilisation de cette faille, si ce n'est de changer complètement de matériel... On serait tenté de dire que tout cela n'aura aucune conséquence dans le milieu des serveurs, jusqu'à ce que l'on découvre que les derniers CPU de chez IBM (Power7 et Power9) offrent également cet accès...

Stay Safe !

C'est un camouflet pour les fondeurs de processeurs ! Un scandale retentissant qui met en péril la sécurité de millions d'utilisateurs à travers le monde ! Toutefois, ne cédons pas à la panique puisque des pistes sont sur le point d’apparaître et différents patches permettent de fermer les vannes d'accès du premier exploit. Mais pas sans contrecoup ! Si la fermeture de certaines fonctions, lié aux jeux d'instructions de nos transistors tentent de résoudre ce soucis de sécurité, le revers de la médaille pour assurer notre sécurité va assurément plomber les performances de ces derniers. Certains experts annoncent une perte de près de 30% de performances ! Je vois déjà une horde de joueurs ou de fanatiques de compilations de paquets en PLS !

En ce qui concerne Spectre, puisque aucune solution n'a été proposé jusqu'à présent, il s'agira de redoubler d'attention, en ne naviguant pas n'importe ou et en n'installant pas n'importe quoi ! je recommande vivement l'installation d'extensions comme NoScript sur chacun de vos navigateurs. Priez pour que vous ne soyez pas victime d'une vague d'attaques qui risque de déferler durant cette année !

N'oubliez pas qu'une des mesures la plus salutaire, reste de mettre à jour vos appareils. Voici la liste des correctifs disponibles sur la majeur partie des OS du parc informatique :

- Chez Apple, la dernière version de High Sierra, macOS 10.13.2, corrige la majorité du problème.

- Windows 10 dispose du mise à jour spécifique. Si ce n'est pas automatique chez vous, je vous recommande de télécharger les dernières disponibles.

- Microsoft a mis à jour Windows 7 et 8.

- En ce qui concerne Linux, le noyau 4.15, mais aussi les dernières révisions du noyau 4.14 LTS disposent tous deux de patches.

Prenez soin de vous et de vos données !

Il y a que tu oublies.

Pour tout ce qui est dans le cloud sur des instances semi partagé, il y a des risques qu'une utilisateur mal intentionné récupères des informations en mémoire d'autres utilisateurs.

C'est notamment le cas pour les witness qui utilisent des VPS.

J'ai également trouvé ce lien.

https://www.scaleway.com/meltdown-spectre-status/

Merci @evildido ! Une question d'ignare (héhé) en matière de serveurs: la multiplication des Témoins, dans le cas de Steemit (imaginons qu'il y en ait 1000, au lieu des 400 actuels) réduirait-elle substantiellement l'impact d'une éventuelle agression envers le réseau ?

pas tellement.

Les 20 premiers Witness créent 95% des blocks. Le reste est un hyper marginal. En étant 100 Ème, je crée un block en 50 heures.

Ce qui est plus préoccupant. C'est le manque de full node. Ils vérifient les transactions et stockent toute la Blockchain Steem. Et il y en 8 à ma connaissance. Pour comparé, il y en plus de 3000 sur Bitcoin.

Sur steem, avoir un full node demande énormément de RAM (256Go).

Je vois... Beaucoup de Témoins sont-ils conscients de cette énorme faiblesse ? As-tu vu, par exemple, l'installation de @dutch et @deltik ? (https://steemit.com/witness-category/@dutch/announcing-the-gridcoin-science-witness-stem-on-steem#@dutch/re-ijatz-re-dutch-announcing-the-gridcoin-science-witness-stem-on-steem-20180109t063917399z)

Pourrions-nous leur suggérer d'héberger la totalité de la chaîne de blocs ?

Pourquoi pas, mais je pense qu'ils y ont certainement déjà pensé. Mais je pense que leur setup actuel ne suffira pas pour un full node.

Punaise c'est fou ce probleme de RAM là...256 go ??

Il y a pas si longtemps c'était genre 32 ou 64. Ça augmente vite, c'est un vrai problème. C'est incroyable qu'un simple serveur nécessite tout ça.

Pour un full node, l'enjeu est de pouvoir répondre aux exigences de la techno de la Blockchain.

Du coup, tout est en mémoire.

you love hacking?

Wow... Pas vraiment une bonne nouvelle ! Merci d'avoir partagé l'info ! :)

Merci pour en avoir parlé dans un post ! En effet ces failles sont vraiment un problème...