Sicherheit in Computerverbänden

Was ist Sicherheit

Sicherheit bezeichnet einen Zustand, der frei von unvertretbaren Risiken ist oder als gefahrenfrei angesehen wird. 1)

Mit anderen Worten ist Sicherheit in der Informationstechnik das Gut auf ein freies System, das nicht durch Techniken Dritter manipuliert wird und zum Nachteil für einen Selbst angewandt werden kann. Dazu zählt auch das Recht auf Privatsphäre, was in der heutigen Zeit kaum noch vorhanden ist, bzw. stark vernachlässigt und fahrlässig aufgegeben wird.

Mit persönlichen Daten lässt sich viel Geld verdienen. Google, Facebook und viele andere verdienen ihr Geld mit personalisierter Werbung. Dabei werden ihre Daten oft über sogenannte Super-Cookies gespeichert. Super-Cookies sind Datensätze die eine Script von einer Website auf ihrem Rechner anlegen kann, der große Unterschied zu normalen Cookies besteht darin, dass sie nach dem Schließen des Browser auf dem System bestehen bleiben. Damit kann man auf ihrem System ihre persönlichen Interessen speichern ohne, dass sie sich irgendwo mit einer eindeutigen ID, bspw. einer E-Mailadresse angemeldet haben. Dadurch wird personalisierte Werbung noch einfacher, allerdings zu ihrem Nachteil, den ihre Privatsphäre leidet darunter auch wenn man es nicht unbedingt wahrnimmt.

Diese und viele weitere Methoden können natürlich auch von Kriminellen genutzt werden um Ihnen merkbare Schäden zu zufügen, in dem sie Informationen über Sie sammeln und in Daten packen und auswerten. Damit muss Privatsphäre nicht nur geschützt werden weil es ein Grundrecht ist, sondern auch weil es den Grundbaustein für die Sicherheit in Computerverbänden darstellt. Hat ein Angreifer erst einmal genug Informationen über ihre Interessen gesammelt kann er damit viel Schaden anstellen. So kann er zum Beispiel ihre Suchanfragen bei Google mitschneiden, denn diese werden an Google so gut wie immer über einen GET-Header gesendet, durch diesen kann man ihre Anfrage bereits aus der URL ablesen.

https://www.google.com/search?q=Hier+steht+meine+Frage&ie=utf-8&oe=utf-8

Besuchen Sie nun eine andere Website nach ihrer Suche, so kann diese Website ihren Browser anweisen ihm mitzuteilen auf welcher Seite sie zuvor waren. Nun teilt ihr Browser die URL mit in der auch ihre Suchanfrage steht. Sammelt man so über Super-Cookies genug Informationen über Sie, weiß man nach einer Google-Maps Suche vielleicht wo Sie wohnen oder nach einer Bestellung auf einer Website in der die Lieferadresse per GET-Header in der URL steht, wo ihre Mutter wohnt und wie sie heißt. Das wäre dann ein großes Sicherheitsleck, wenn der Angreifer die Sicherheitsfragen für ihre E-Mailadresse mithilfe des Namens ihrer Mutter beantworten kann und dann vollen Zugriff auf alle ihre Online-Konten hat. Denn die E-Mailadresse ist das Herzstück ihres Online-Lebens.

In diesem Beitrag werden viele Methoden gezeigt um ihre Sicherheit und auch Privatsphäre zu erhöhen und somit das Risiko Opfer von Internetkriminalität zu werden, minimieren.

Damit dies gelingt ist es wichtig, dass Sie sich im Klaren sind, dass das Internet keine Spielwiese ist. Man sollte es sich eher als eine Petrischale voller tödlicher Keime vorstellen, wobei man nur durch ein gesundes Maß an Misstrauen und Vorsicht nicht infiziert wird.

Super-Cookies

Wie zuvor erwähnt haben Super-Cookies die Eigenschaft, dass sie nicht nach dem Schließen des Browsers gelöscht werden und somit solange bestehen bis man sie explizit löscht oder ihr Verfallsdatum erreicht ist. Normale Cookies werden zwar auch nicht nach dem Schließen des Browsers gelöscht, es sei den man hat ihn so konfiguriert, allerdings lassen sie sich vergleichsweise einfach löschen. In Super-Cookies können nur Strings gespeichert werden, also kein ausführbarer Code. Das bedeutet, dass kein Programm auf ihrem System, sondern nur Informationen für ein Programm gespeichert werden. Diese Informationen können wie schon erwähnt persönliche Daten von ihnen sein.

Es gibt ein paar Methoden gegen Super-Cookies, allerdings benötigen einige Seiten diese Cookies um richtig zuarbeiten, daher sollte man sie (in bestimmten Fällen) nicht komplett deaktivieren, was allerdings sicherer wäre.

- Super-Cookies generell verbieten. Das geht in Firefox beispielsweise über „about:config“, das in die Adresszeile eingeben und den Warnhinweis bestätigt. Nun wird nach „dom.storage.enabled“ gesucht und dann von „true“ auf „false“ gesetzt.

- Ein Add-On installieren, das beim beenden des Browsers automatisch die Super-Cookies löscht, damit verlieren sie ihren Nutzen. Ein gutes Add-On ist „Better Privacy“, das für Firefox verfügbar ist.

- Firefox bietet in seinem neuen „privaten Modus“ einen Verfolgungsschutz und damit auch einen Ad-Blocker, der ebenfalls Super-Cookies nach dem Schließen unschädlich macht.

- Man kann alternativ auch den Cookie-Speicher nach dem Schließen manuelle oder von einem Programm löschen lassen.

- Man legt den Cookie-Speicher in eine RAM-Disk, somit wird bei jedem herunterfahren des Rechners alles im Speicher gelöscht.

Bei den genannten Cookies handelt es sich um DOM-Cookies. Es gibt aber auch noch Flash-Cookies die browserübergreifend auf dem System gespeichert werden. Diese lassen sich über den Adobe Manager deaktivieren. Dazu öffnen Sie den Manager (achten sie dabei darauf das Add-Ons wie NoScript deaktiviert sind) und deaktivieren „Globale Speichereinstellungen“ und alle Einstellungen die Daten auf ihrem Rechner speichern wollen.

Looking ahead, we encourage content creators to build with new web standards and will continue to focus on providing the best tools and services for designers and developers to create amazing content for the web.2)

Generell gilt die Empfehlung komplett auf Flash zu verzichten. So hat Adobe selbst bekannt gegeben, dass Flash ein sterbender Standard ist, der keine weitere Implementierung finden soll und Entwickler auf den neuen Standard HTML5 setzen sollen.

Ein Prinzip das schon von Firewalls bekannt ist, sollte man sich hier auch von Nutzen machen. So legt man nicht tausende Regeln für Programme und Personen fest die kein Zugriff haben, sondern man schließt zu nächst alle aus und legt dann Ausnahmeregelungen fest. Genauso sollte man auch bei Cookies vorgehen. Man verbietet sie zunächst für alle Webseiten und schaltet sie dann für einzelne, wichtige und vertrauenswürdige Webseiten frei.

Sicher Surfen

Beim Surfen werden Sie zwangsweise immer Daten im Netz hinterlassen. Ob diese Rückschlüsse auf sie zu lassen liegt bei Ihnen. So können Sie versuchen ihren gesamten Traffic zu verschlüsseln und somit beispielsweise einer Deep Packet Inspection ihres Providers oder auch eines Angreifers in einem W-LAN, Heimnetz oder an einem öffentlichen Platz entgegenwirken. Der einfachste Weg seinen Traffic zu verschlüsseln ist der Einsatz eines Virtuel Private Network (VPN). Wie man einen solchen VPN theoretisch einrichten könnte und was er sonst noch für Vorteile bietet wird etwas weiter unten behandelt.

Man kann sich aber nicht nur durch „externe“ Programme schützen, sondern auch das interne Programm brain.exe 😛 nutzen. Denn am wichtigsten ist der verantwortungsvolle Umgang mit seinen Daten. So sollte man nicht leichtfertig seine E-Mailadresse in irgendwelche Formulare eintragen und ebenso wenig seine E-Mailadresse einer Seite preisgeben, die nicht über eine sichere Verbindung (min. TLS 1.2) verfügt.

Is SSL Enough?

No. A non-trivial web site cannot be secure if it does not implement SSL, but SSL is not

enough. SSL deals with only one aspect of security, and that is the security of the com4

munication channel between a web site and its users. SSL does not and cannot address a

number of possible security issues that may exist on a web site. View SSL as a foundation

on which to build, but the foundation alone is not enough. 3)

So zeigt dieser Auszug von einem Unternehmen das sich auf Sicherheit spezialisiert hat, dass eine Server der kein SSL unterstützt (die Verbindung also nicht verschlüsselt) nicht sicher sein kann. Ebenso wird erwähnt, dass eine verschlüsselte Verbindung kein Garant für Sicherheit ist. Trotzdem kann eine unverschlüsselte Seite nicht seriös sein, denn ein Zertifikat gibt es schon für Lau und erhöht die Integrität der Daten von den Besuchern deutlich. Daher sollten Sie alle persönlichen Daten niemals auf unverschlüsselten Seiten preisgeben, denn dem Anbieter liegt in diesem Fall nichts an ihrer Sicherheit und ihrer Privatsphäre.

Zu diesen persönlichen Daten zählt auch Ihre E-Mailadresse. Sie ist ihr digitaler Personalausweis im Internet. Fällt ihre E-Mailadresse in die falschen Hände ist das geringste Übel eine Flut an Spam. Sollte dahingegen aber ihre E-Mailadresse geknackt werden, so ist Ihr gesamtes digitales Leben kompromittiert. Der Angreifer ist jetzt in der Lage in Ihrem Namen im Internet zu handeln. So kann er über ihren Amazon Account einkaufen oder das Passwort für PayPal zurücksetzen und ihr Konto leeren.

Ganz abgesehen vom finanziellen Schaden der ihnen dadurch entsteht, kann es auch zur Verbreitung von persönlichen Informationen, wie Bilder, Videos, Tonaufnahmen oder Nachrichten kommen. So können sie sich sicher sein, dass ihr Chef sie morgens mit einer Kündigung begrüßt, wenn in diesen persönlichen Informationen nachteilige Inhalte vorhanden waren. Beispielsweise haben sie sich mit einem guten Freund per E-Mail über ihren „bekloppten“ Chef und ihr neues Arbeitsprojekt unterhalten das wäre dann natürlich einerseits eine Beleidigung, aber auch ein weitertragen von Firmengeheimnissen und somit ein Kündigungsgrund.

Deshalb sollten sie dafür sorgen, dass niemand in ihre digitale Kommunikation ohne erheblichen Aufwand eingreifen oder ihn abfangen kann. Dazu können sie einerseits ihre Verbindung verschlüsseln, aber auch sparsam mit ihren persönlichen Daten umgehen und sie schon gar nicht auf unseriösen Seiten preisgeben.

Verschlüsselter E-Mailabruf

Sie sollten generell ihre E-Mails nur über eine verschlüsselte Verbindung abrufen. Sollte ihr E-Mailprovider so etwas nicht anbieten muss er gewechselt werden. Somit sollten Sie darauf achten, dass Verbindungen zum Mailserver nicht mehr mit SMTP, IMAP oder POP3 stattfindet, sondern über SMTPS, IMAPS oder POP3S, die zumeist auf den Ports 465, 993 und 995 lauschen.

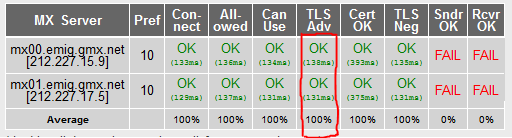

Nutzen sie, wenn möglich keine SSL, sondern TLS Verschlüsselungen. Ob ihr E-Mailprovider nicht nur die Verbindung bzw. Übertragung von Ihnen zu sich verschlüsselt, sondern auch von sich zum Empfänger-Mailserver, können Sie mithilfe der Seite checktls.com prüfen. Dort tragen Sie ihre E-Mailadresse ein und die Seite prüft, ob ihr Anbieter auch zwischen den Mailservern der Empfänger verschlüsselt überträgt. Ein positives Ergebnis würde dann so aussehen:

Das Nutzen von Drittanbieter Software bzw. Apps sollte im notwendigen Maß stattfinden. Dabei sollten sie auch darauf achten, dass sie OpenSource Software bzw. Apps nutzen und möglichst wenig kommerzielle Angebote, da diese meist sehr datenintensiv sind und somit einen weiteren Angriffsvektor und auch ein Risiko ihrer Privatsphäre darstellen.

Nutzen sie daher auf ihrem Smartphone möglichst eine App wie K-9 Mail um ihre E-Mails abzurufen, wenn sie nicht unbedingt Outlook für ihren E-Mailabruf benötigen sollten sie auch auf Thunderbird umsteigen. Dieser ist mit vielen Kryptofeatures kompatibel.

Wem die Integrität seiner Daten und Mails wichtig ist sollte unter Thunderbird Erweiterungen wie Enigmail installieren, dass um ein GnuPG bwz. PGP Schlüsselpaar erweitert. Auch Outlook lässt sich um ein PGP-Modul erweitern, bspw. mit dem Programm wie Gpg4Win.

Wer eine eigene Domain besitzt sollte sich Webmailer wie RainLoop oder Mailpile testen. Diese bieten ein hohes Maß an Eigenständigkeit und Sicherheit.

E-Mails schreiben/empfangen

Wie bereits erwähnt kann man für E-Mails mit wichtigen Informationen bzw. Daten Verschlüsselungen wie PGP anwenden. Dies stellt nicht nur sicher, dass kein Unbekannter mitlesen kann, sondern stellt auch die Integrität der Daten sicher. Somit erhalten sie auch keine gefälschten E-Mails.

Der größte Nachteil ist allerdings, dass kaum jemand PGP verwendet. Somit können sie nur mit Personen verschlüsselt schreiben die ebenfalls PGP verwenden. Ansonsten erhält der Gegenüber nur eine verschlüsselte E-Mail die er nicht entziffern kann.

Wer E-Mails geschäftlich nutzt sollte unter jedem Umstand seinen Kunden eine Kontaktadresse mit PGP bereitstellen. Für interne E-Mails unter Mitarbeitern, aber auch mit Lieferanten sollte unbedingt PGP oder vergleichbares eingesetzt werden. Damit kann auch sichergestellt werden, dass kein Mitarbeiter seine Kompetenzen übersteigt.

Achten Sie auch darauf, dass Sie ihre E-Mailadresse nur an vertrauenswürdige Personen weitergeben. Sollten Sie sich für einen Newsletter anmelden, so verwenden Sie eine neue E-Mailadresse nur für Werbemails. Ansonsten ist ihr Postfach bald mit tausenden Spam Nachrichten verseucht.

Wem das nachgucken nach neuen E-Mails in diesem extra Account zu „aufwändig“ ist, der kann eine Weiterleitung für ausschließlich diesen Absender an seine primär Adresse einrichten.

Passwörter

Passwörter sind die Türen die ihre Daten vom Zugriff durch Jeden „schützen“, sie sind ihr digitaler Schlüsselbund. Wer Zugriff auf ihre Passwörter hat, der hat damit auch Zugriff auf ihre Konten, Daten und ihr gesamtes digitales Leben.

Dadurch kommt den Passwörtern eine erheblich wichtige Rolle im digitalen Alltag zu, deshalb sollten sie mit Sorgfalt gewählt, aufbewahrt und gepflegt werden.

Passwörter müssen immer bestimmten Kriterien entsprechen, die sich mit der Zeit ändern. Dies liegt daran, dass die Entwicklung der Technik und des Internets nicht statisch, sondern dynamisch ist. Damit müssen die Kriterien an die Passwörter immer wieder neu gestellt werden.

Momentan lassen sich folgende Kriterien an Passwörter stellen:

- Wählen Sie niemals Passwörter mit weniger als 14 Zeichen (Empfehlung min. 20 Zeichen)

- Wählen Sie Passwörter mit Groß- und Kleinbuchstaben, Sonderzeichen und Ziffern

- Wählen Sie niemals Passwörter in den private Informationen wie Name des Haustiers, Geburtsdatum oder ähnliches vorhanden sind

- Wählen Sie Passwörter die sich nicht im Wörterbuch oder sonstigen Nachschlagewerken finden lassen

- Wählen Sie ein Passwort das keinen gängigen Wiederholungmuster wie bspw. „qwertz“ entspricht

- Speichern Sie Passwörter niemals auf dem Rechner

Dabei ist es äußerst wichtig, dass diese Kriterien eingehalten werden.

Um ein sicheres Passwort zu erhalten, müssen Sie nicht immer viel Arbeit und Zeit investieren. Sie können diese Aufgabe auch einem Programm überlassen. Allerdings sollten Sie dabei beachten, dass das Programm auf ihrem Rechner und nicht im Internet ausgeführt werden sollte und dass sie das Passwort nicht auf dem Rechner speichern.

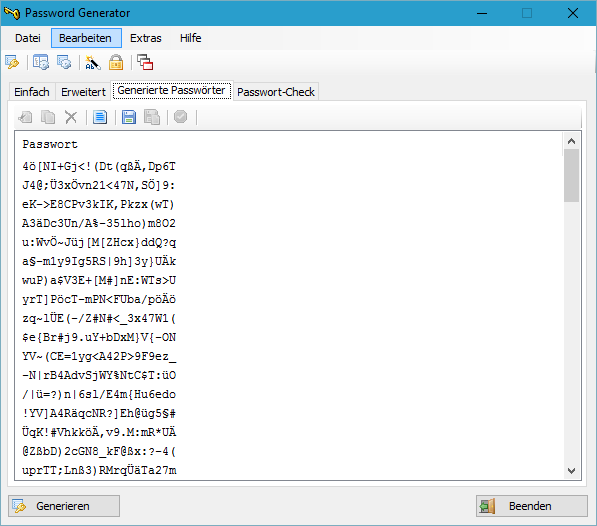

Ein empfehlenswertes Programm dazu ist der Passwort Generator von Gaijin. Doch auch bei Programmen die ihnen die Arbeit abnehmen müssen Sie darauf achten, dass das Programm sichere Passwörter generiert.

Eine mögliche sichere Einstellung für den Passwort Generator von Gaijin wäre folgende:

[aAnS][aAnS][aAnS][aAnS][aAnS][aAnS][aAnS][aAnS][aAnS][aAnS][aAnS][aAnS][aAnS][aAnS][aAnS][aAnS][aAnS][aAnS][aAnS][aAnS][aAnS][aAnS]

Diese Einstellungen können Sie unter „Erweitert“ in die Passwortvorlage kopieren. Lassen Sie sich am besten 100 Passwörter generieren und such Sie sich dort ein passendes aus. Als Sahnehäubchen kann man dann noch die Option „Keine aufeinander folgende Zeichen verwenden“ anwählen.

So könnte dann die Ausgabe vom Passwort Generator aussehen:

Wer diese Tipps befolgt, der steigert seine Sicherheit im Internet enorm.

Quellen:

↑ Wikipedia – Sicherheit Aufruf: 22.12.2015 18:34↑ Adobe Blog Aufruf: 22.12.2015 18:331↑ SSL Labs Server Rating Guide (S. 3-4) Aufruf: 22.12.2015 18:35

Congratulations @roebert, you have decided to take the next big step with your first post! The Steem Network Team wishes you a great time among this awesome community.

The proven road to boost your personal success in this amazing Steem Network

Do you already know that awesome content will get great profits by following these simple steps, that have been worked out by experts?

Congratulations @roebert! You received a personal award!

Click here to view your Board