可信任计算——为区块链保驾护航

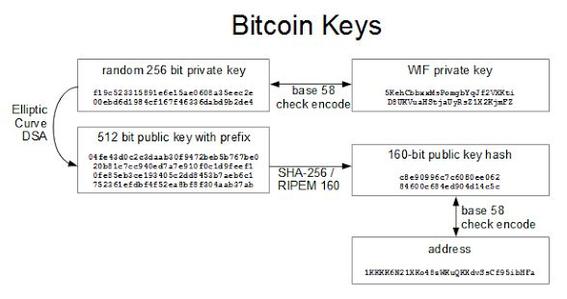

区块链也可以被看作一种极具特点的计算机技术,它以数据库技术为依托,以椭圆曲线数字签名算法为基础,实现P2P形式的系统设计,这决定了区块链并不会局限于比特币。现在,我们谈论到区块链时,关注更多的还是“可信任计算”技术,这项技术使区块链的应用广泛起来。

我国著名区块链技术产品服务商布比网络公司的多位技术人员表示:“区块链可以生成一套记录时间先后的、不可篡改的、可信任的数据库,这套数据库是去中心化存储,而且数据安全能够得到有效保证。”从概念上分析,“可信任计算”早在区块链出现之前就已经存在,其目的就是制定一些超越安全规则的特殊安全机制,用于执行特殊任务。早在20世纪70年代,人们就为可信任计算做出了不懈的努力,包括硬件、操作系统和应用程序等方面的探索。

广义上的“可信任计算”技术,是指在通信和计算设备中普遍适用的可信计算平台,它以硬件安全模块为基础,目的是提高系统或设备的安全系数。可信任计算包含五大关键技术。

(1)签注密钥。该技术由私有密钥和公有密钥组成,二者均为2048位。出厂前,密钥的芯片会随机生成,并由芯片包裹住密钥,芯片可以保存密钥中的加密和认证信息。

(2)安全输入/输出。这是计算机用户和与之认定的软件之间的受保护通道。因为区块链系统的用户终端中可能存在许多恶意软件,而这些恶意软件能够轻松地将用户与服务器端来往的数据截获和监听。

(3)存储器屏蔽。该技术融合了很多存储保护技术,提供了许多完全封闭的存储区域。例如,密钥的位置被屏蔽后,连电脑的操作系统也没有权限访问这些区域。也就是说,黑客即便能依靠区块链系统的传输通道控制用户的计算机,他也无法轻易窃取密钥信息。

(4)密封存储。该技术就是把软硬件平台的内部配置数据和用户的私有数据融合到一起存储,这就表示,只有在软硬件平台与用户信息同时存在的情况下,信息才能被读取。例如,某位用户在电脑上存储了某比特币的交易信息,而他的电脑没有被区块链系统授权,那么他就无法通过这台电脑查询这笔交易信息。

(5)远程认证。这是个非常重被授权公司感知。例如,有些用户可能背着区块链系统或服务器进行违规操作。

当这种动作发生时,电脑就会自动生成一份证书,并自动传送给授权方(区块链系统),若上传的证书与原证书不符,则证明用户此时正在进行破解密钥等违规操作。区块链内部的可信任计算技术虽然严密,但也并非没有漏洞。因为可信任计算技术依赖于SHA表,而SHA表的大小又和成组的素数有关。另外,因为被映射空间的大小是素数,所以mod运算必须使用素数。

众所周知,2、3、5、7、11、13……是我们已经知道的素数的位置,但是要想知道比13还要大的素数就有些难度了。利用梅森素数,我们可以依靠穷举得出48位素数。如果有一个人可以计算出第49位素数,那他可以立刻获得美国电子前沿基金的10万美元奖励。如果有余力,他还可以利用某种算法得出第50位素数。这样一来,他就完全有能力取走市面上流通的所有比特币。这是多么可怕的事!

也就是说,素数分布和梅森素数分布是否有规律,我们还无法得出确切的答案。如果将来确定其分布没有规律,那我们就不必担心可信任计算技术的安全性,反之,该技术的安全性就有待考虑了。另外,并行运算也是可信任计算技术的大敌,它可以将比特币的穷举时间降低,甚至消除比特币或模拟出一些“山寨”比特币。

从宏观的角度来说,可信任计算技术为区块链系统提供了一个极为广阔的安全空间,它从各个视角分析任务的安全方面,保证用户在一个绝对安全的环境中操作。但是,很多有名气的科学家也对可信任计算技术表示反对,因为他们觉得,这很可能会让服务商有更大的权力去限制用户使用计算机;还有一些人则认为,可信任计算的出现限制了软件市场的自由竞争。虽然这在一定程度上是一种弊端,但可信任计算的确是区块链系统不可多得的技术组成部分。例如,传统的医疗保健行业以前用的都是普通的计算机算法加密,黑客在30分钟之内就可以破解。这导致了患者的私人信息泄露事件时有发生,所以医院的中心化数据库管理显然已经不合时宜了。而现在,很多大型医院采用基于可信任计算的区块链系统,实现了患者信息的安全保存。基于可信任计算的区块链系统更像一种机制,这种机制可以运用到房地产、汽车、金融等多个方面。也就是说,任何缺乏信任的行业或领域,都能够应用这种机制。